Si parla spesso del dark web come un posto digitale oscuro, pericoloso e misterioso. Consci di ciò, e della curiosità che genera abbiamo deciso di dedicare un’approfondimento dedicato soprattutto a come poter accedere in modo sicuro.

Il dark web è spesso associato ad attività illecite, è anche uno spazio dove si garantisce una maggiore privacy, un rifugio per giornalisti, attivisti e chiunque desideri comunicare lontano da occhi indiscreti. Tuttavia, l’accesso non è esente da rischi quindi per accedere al dark web in modo sicuro, è necessario adottare strumenti e accorgimenti specifici.

- 1. Cosa è il dark Web

- 2. Come funziona la rete Tor

- 3. Scarica Tor browser dal sito ufficiale e installalo

- 4. Preparati per accedere al dark Web in sicurezza

- 5. Utilizzare una VPN per accedere al dark Web

- 6. Whonix naviga il dark web davvero sicuro

- 7. Come reperire risorse su dark web

- 8. Criptovalute e anonimato

- 9. Le domande più frequenti sul Dark Web

Cosa è il dark Web

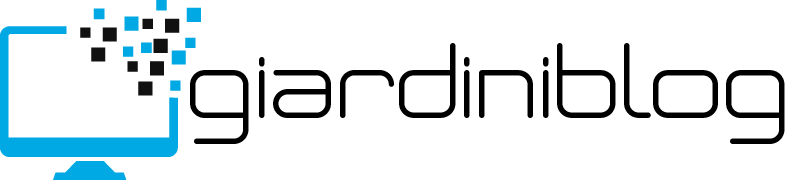

Quando parliamo di dark web, ci riferiamo a un insieme di siti e servizi non accessibili tramite browser tradizionali, ma solo attraverso software specializzati come Tor. Non va confuso con il deep web, che include contenuti nascosti dai motori di ricerca ma perfettamente legittimi, come archivi accademici o piattaforme aziendali. I siti del dark web utilizzano domini “.onion” e sono spesso non indicizzati, rendendo la navigazione più complessa rispetto al Web tradizionale.

Accedere a questa realtà può avere motivazioni diverse, da una semplice curiosità alla necessità di esplorare contenuti censurati. Tuttavia, non bisogna mai dimenticare che il dark web è anche terreno fertile per hacker, truffatori e malware.

In molti si chiedono se semplicemente accedere al dark web sia reato, la risposta a questa domanda è no. Accedere al dark web è perfettamente legale nella maggior parte dei paesi, compresa l’Italia. Navigare su siti con estensione “.onion” tramite il browser Tor o strumenti simili non costituisce di per sé un reato. Il dark web è semplicemente una parte di Internet che utilizza una rete cifrata per garantire anonimato e privacy agli utenti. Tuttavia, ciò che può essere illegale è il contenuto che si visita o le attività che si svolgono su di esso. Ad esempio, acquistare prodotti contraffatti, accedere a materiali illeciti o partecipare a transazioni criminali rappresenta una violazione della legge. Di conseguenza, mentre l’accesso in sé non è vietato, è fondamentale utilizzare il dark web responsabilmente e rispettare le normative del proprio paese.

Come proteggere la propria privacy onlineCome proteggere la propria privacy onlineIl Web moderno è sempre più ricco di servizi e social network. Oggi più che mai, viste tutte le informazioni che si riversano in rete, la nostra privacy online e [...]Continua a leggere

Come proteggere la propria privacy onlineCome proteggere la propria privacy onlineIl Web moderno è sempre più ricco di servizi e social network. Oggi più che mai, viste tutte le informazioni che si riversano in rete, la nostra privacy online e [...]Continua a leggereCome funziona la rete Tor

La rete Tor, abbreviazione di The Onion Router, funziona attraverso un sistema di routing a cipolla che protegge l’anonimato e la privacy degli utenti. A differenza della navigazione tradizionale, dove i dati viaggiano direttamente dal client al server, Tor utilizza una rete di relay decentralizzati per instradare i pacchetti di dati in modo sicuro e anonimo. Questa rete è composta da migliaia di server volontari distribuiti a livello globale, detti relay, che si suddividono in tre categorie principali: guard relay, middle relay ed exit relay.

Quando un utente avvia una sessione di navigazione tramite il browser Tor, il sistema seleziona casualmente tre relay per creare un circuito crittografato. I dati vengono quindi incapsulati in strati di crittografia, simili agli strati di una cipolla (da cui il nome “onion”). Ogni relay decifra solo lo strato necessario per identificare il prossimo nodo della catena, senza mai conoscere l’origine completa del traffico o la destinazione finale. Il primo nodo, detto guard relay, conosce l’indirizzo IP dell’utente ma non sa dove saranno inviati i dati. Il nodo intermedio (middle relay) funge da ponte tra il guard e l’exit relay, senza accedere a informazioni sensibili. Infine, il nodo di uscita (exit relay) consegna i dati al server di destinazione ma non può risalire all’utente originale.

Questa struttura rende difficile, se non impossibile, tracciare l’origine del traffico, poiché ogni nodo ha accesso solo al nodo precedente e a quello successivo. Tuttavia, il nodo di uscita introduce una vulnerabilità: essendo l’ultimo punto della catena, è il nodo che interagisce direttamente con il server di destinazione, il che potrebbe renderlo soggetto a monitoraggio da parte di terzi.

A completare l’infrastruttura ci sono i bridge, nodi non elencati pubblicamente che aiutano gli utenti a bypassare blocchi imposti da governi o ISP. Questo è particolarmente utile nei paesi dove l’accesso alla rete Tor è censurato.

Sebbene questa complessità garantisca un alto livello di anonimato, introduce alcune limitazioni, come la velocità di navigazione significativamente più bassa rispetto alla navigazione tradizionale. Ogni passaggio attraverso i relay aggiunge latenza, rendendo la rete Tor inadatta per applicazioni che richiedono elevate larghezze di banda, come lo streaming o il download di file di grandi dimensioni.

Nonostante ciò, la rete rimane una delle soluzioni più robuste per garantire l’anonimato online, utilizzata da attivisti, giornalisti e utenti che necessitano di sfuggire a censura e sorveglianza.

Scarica Tor browser dal sito ufficiale e installalo

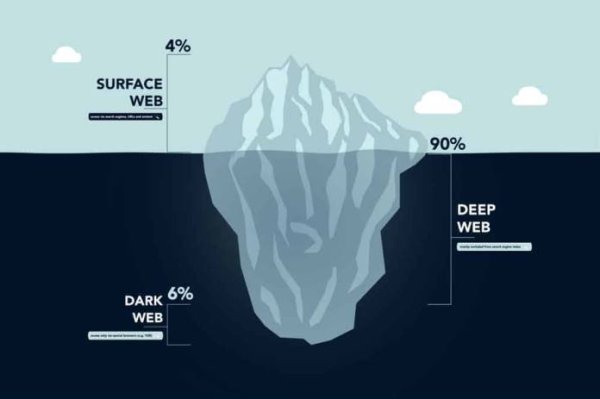

Il Tor Browser è il punto d’accesso principale al dark web. Tuttavia, dato il suo utilizzo diffuso, non mancano online versioni contraffatte progettate per spiare gli utenti o installare malware che sono un vero pericolo.

Ricorda che il browser si aggiorna automaticamente ma controllare manualmente non guasta. Una volta scaricata la versione per il tuo sistema, è multipiattaforma, supporta Windows, Mac, Linux e Android. Puoi procedere all’installazione praticamente su ognuna delle piattaforme cliccando sull’eseguibile e seguendo le istruzioni.

Una valida alternativa è il browser Brave che include una comoda modalità Tor integrata, utile per accedere ai siti Onion senza dover installare un altro programma. Però, anche per ammissione degli sviluppatori risulta meno sicuro del Tor browser originale (tienine conto).

Come accedere al Dark Web con TorCome accedere al Dark Web con TorLa navigazione in incognito non offre riparo dal tracciamento del provider dei servizi Internet né da quello del proprio datore di lavoro. Se si cerca un maggiore anonimato, invece, è [...]Continua a leggere

Come accedere al Dark Web con TorCome accedere al Dark Web con TorLa navigazione in incognito non offre riparo dal tracciamento del provider dei servizi Internet né da quello del proprio datore di lavoro. Se si cerca un maggiore anonimato, invece, è [...]Continua a leggerePreparati per accedere al dark Web in sicurezza

Prima di accedere al dark web, è fondamentale adottare misure preventive per proteggersi da eventuali attacchi. Hacker e malware sono una presenza costante, e una minima negligenza potrebbe rivelarsi disastrosa.

Prima di iniziare, assicurati di avere chiudere tutte le applicazioni non necessarie sul tuo computer. Programmi come la condivisione file o i servizi di desktop remoto possono rappresentare un punto debole. Assicurati di aver aggiornato il tuo sistema operativo. Per un ulteriore livello di protezione, considera di usare una macchina virtuale (VM). Software come VirtualBox o VMware permettono di isolare le attività in un sistema operativo separato, proteggendo il tuo dispositivo principale da eventuali danni.

È buona idea coprire la webcam per evitare intrusioni indesiderate, disabilitare servizi non indispensabili e prestare attenzione ai link su cui si clicca. Ogni azione sul dark web dovrebbe essere eseguita con cautela e consapevolezza.

Come installare una VPN: guida praticaCome installare una VPN: guida praticaNegli ultimi anni con l'aumento dei pericoli della rete e con la progressiva erosione dell'anonimato su Web, le VPN (Virtual Private Network) hanno guadagnato popolarità per la loro capacità di [...]Continua a leggere

Come installare una VPN: guida praticaCome installare una VPN: guida praticaNegli ultimi anni con l'aumento dei pericoli della rete e con la progressiva erosione dell'anonimato su Web, le VPN (Virtual Private Network) hanno guadagnato popolarità per la loro capacità di [...]Continua a leggereUtilizzare una VPN per accedere al dark Web

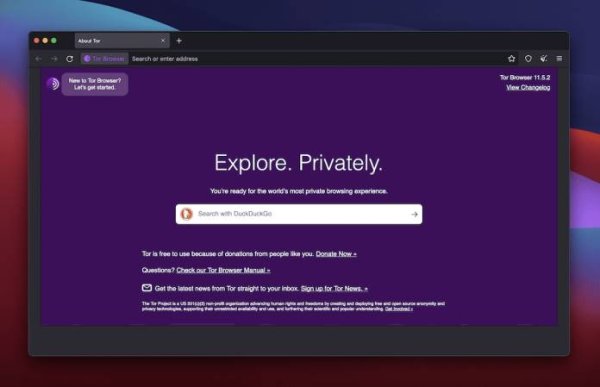

Un altro step fondamentale per accedere al dark web in modo sicuro è proteggere la connessione con una VPN (Virtual Private Network). Questo strumento cripta il traffico Internet, proteggendo l’identità dell’utente già prima che i dati entrino nella rete Tor. Sebbene Tor garantisca un alto livello di anonimato, il tuo fornitore di servizi Internet (ISP) potrebbe comunque rilevare che stai utilizzando questo browser. Con una VPN attiva, la tua attività online sarà mascherata, rendendo più difficile per chiunque intercettare le tue azioni.

Le VPN più moderne offrono protocolli di sicurezza come WireGuard, che garantisce maggiore velocità e sicurezza rispetto ai sistemi tradizionali. È anche importante scegliere un servizio VPN affidabile, dotato di funzioni per prevenire perdite di dati attraverso DNS o WebRTC, che potrebbero esporre il tuo indirizzo IP reale. Servizi come CyberGhost e NordVPN sono popolari e ben recensiti, consultate anche il nostro articolo sempre aggiornato dedicato alle migliori VPN.

Le VPN sono legali? Le verità nascoste sulla tua privacy onlineLe VPN sono legali? Le verità nascoste sulla tua privacy onlineParliamoci francamente, ci troviamo in un'era in cui la privacy online e la sicurezza dei dati sono sempre più a rischio e quindi sono divenute questioni di primaria importanza, molte [...]Continua a leggere

Le VPN sono legali? Le verità nascoste sulla tua privacy onlineLe VPN sono legali? Le verità nascoste sulla tua privacy onlineParliamoci francamente, ci troviamo in un'era in cui la privacy online e la sicurezza dei dati sono sempre più a rischio e quindi sono divenute questioni di primaria importanza, molte [...]Continua a leggereWhonix è una distribuzione di Linux (in gergo Distro), dedicata proprio alla navigazione anonima. La distribuzione è fornita anche in versione compatibile con la macchina virtuale Virtual Box ed è il motivo per cui è protagonista di questo approfondimento.

Una macchina virtuale è un PC fittizio (virtuale appunto) che gira all’interno del tuo PC reale. Queste macchine sono indipendenti dalla macchina sottostante e anche dal sistema, per questo sono molto più sicure. In caso di una violazione di sicurezza, infatti, un hacker avrebbe accesso solo ai dati presenti nella macchina virtuale, in questo caso quindi in pratica nulla.

Spiegato, vendiamo alle istruzioni. Per utilizzare Whonix per navigare su dark web:

- in primo luogo vai sul sito ufficiale, e poi nella sezione download di Whonix;

- clicca poi sul tasto blu “Download Whonix Xfce for VirtualBox“;

- quindi premi anche su “Download VirtualBox for Windows“;

- a scaricamento terminato, installa VirtualBox cliccando sul suo eseguibile scaricato;

- avvia quindi VirtualBox, e nella schermata principale clicca su “Importa“;

- nella finestra di dialogo, clicca su

- quindi premi su Avanti, nella finestra successiva non modificare nulla e premi ancora su “Avanti” e poi su “Fine“;

- comparirà una finestra di dialogo con l’Accordo di licenza, clicca sul tasto “Accetto”,

- a questo punto verrà eseguita l’importazione una volta terminata potrai avviare Whonix xfce.

A questo punto potrai navigare comodamente dalla distribuzione, se accoppi questa ad una buona VPN, come abbiamo detto sopra, allora non correrai alcun rischio.

Come reperire risorse su dark web

Dopo esserti connesso in sicurezza, vediamo come poter trovare contenuti interessanti, nel dark web.

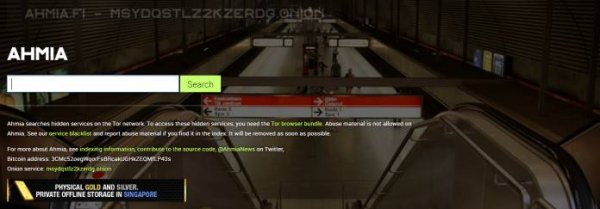

La navigazione sul dark web è diversa rispetto a quella sul web tradizionale. Non esistono motori di ricerca onnipresenti come Google, e trovare ciò che cerchi può richiedere tempo e conoscenze specifiche. I motori di ricerca come Ahmia rappresentano un’opzione sicura per accedere a siti Onion, poiché filtrano i contenuti illegali e riducono il rischio di incappare in truffe o malware.

Un’altra risorsa spesso utilizzata è The Hidden Wiki, una directory che raccoglie collegamenti a siti del dark web. Tuttavia, questa piattaforma è nota per contenere link di bassa qualità o potenzialmente pericolosi. Navigare con prudenza è essenziale: ogni link dovrebbe essere verificato con attenzione, evitando di condividere informazioni personali.

Un’altra risorsa spesso accessibile è TorLinks, insieme a directory come TorGate – A Darknet Link Directory. Tuttavia, non sempre si rivelano affidabili. In quanto, i siti .onion tendono a nascere e scomparire rapidamente, rendendo molti dei link indicati (anche su piattaforme popolari come The Hidden Wiki o TorLinks) obsoleti o non funzionanti. Questa volatilità è una delle peculiarità meno pratiche del dark web, che può rendere la navigazione frustrante, poiché molti siti linkati risultano frequentemente offline o completamente irraggiungibili.

Miglior wallet criptovaluteMiglior wallet criptovaluteCome tante altre persone, anche tu sei interessato a investire nel mercato delle criptovalute, le monete virtuali che si basano su una rete decentralizzata per effettuare transazioni finanziarie protette (Bitcoin [...]Continua a leggere

Miglior wallet criptovaluteMiglior wallet criptovaluteCome tante altre persone, anche tu sei interessato a investire nel mercato delle criptovalute, le monete virtuali che si basano su una rete decentralizzata per effettuare transazioni finanziarie protette (Bitcoin [...]Continua a leggereCriptovalute e anonimato

Molti utenti accedono al dark web per effettuare transazioni su marketplace specifici. In questi casi, l’utilizzo di criptovalute è essenziale, poiché i pagamenti tradizionali non sono accettati. Sebbene Bitcoin sia la criptovaluta più diffusa, non garantisce un completo anonimato. La sua blockchain pubblica può essere analizzata per tracciare le transazioni e collegarle a un’identità.

Per una maggiore privacy, è consigliabile utilizzare Monero (XMR), una criptovaluta progettata specificamente per garantire l’anonimato. Altre opzioni includono Zcash (ZEC), che offre funzionalità simili. Se utilizzi Bitcoin, potresti considerare un mixer, un servizio che rende più difficile tracciare le tue transazioni. Tuttavia, questi servizi comportano costi aggiuntivi e richiedono un certo livello di fiducia nell’operatore.

La nostra guida pratica su come accedere al Dark Web in modo sicuro è giunta alla sua conclusione, per restare aggiornati sul mondo delle VPN e non solo, seguiteci tramite il nostro canale Telegram!